Традиционные способы защиты информации: что важно знать для безопасной работы с данными

Защита информации является важнейшей частью обеспечения безопасности в любой сфере деятельности. В этом разделе мы рассмотрим традиционные методы защиты, которые применяются для предотвращения утечек данных, а также для защиты информации от несанкционированного доступа и кражи. Ознакомьтесь с основными принципами и технологиями, которые помогут сохранить ваши данные в безопасности.

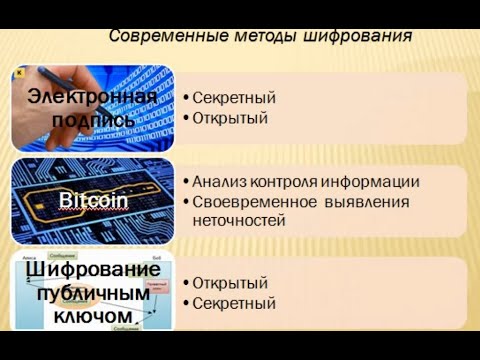

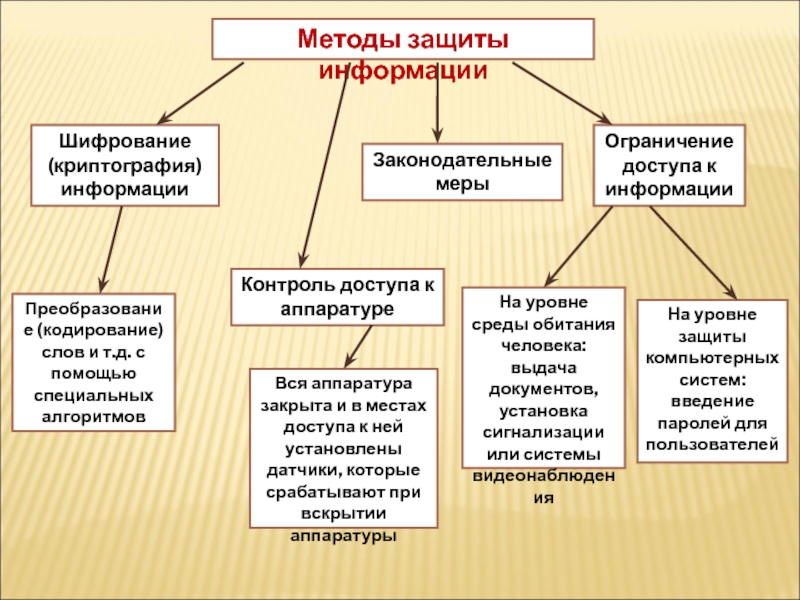

Шифрование данных является одним из самых эффективных методов защиты. Оно позволяет сделать информацию недоступной для посторонних без соответствующего ключа.

Криптографические методы защиты информации. Васильева И. Н.

Использование паролей и многофакторной аутентификации значительно повышает уровень безопасности доступа к данным и защищает от несанкционированного входа.

Криптографические методы защиты информации. Запечников С.В., Казарин О.В., Тарасов А.А.

Регулярные обновления программного обеспечения и систем безопасности помогают устранять уязвимости, которые могут быть использованы для взлома.

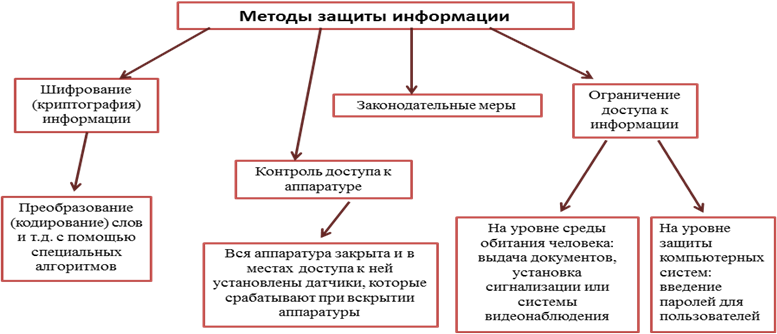

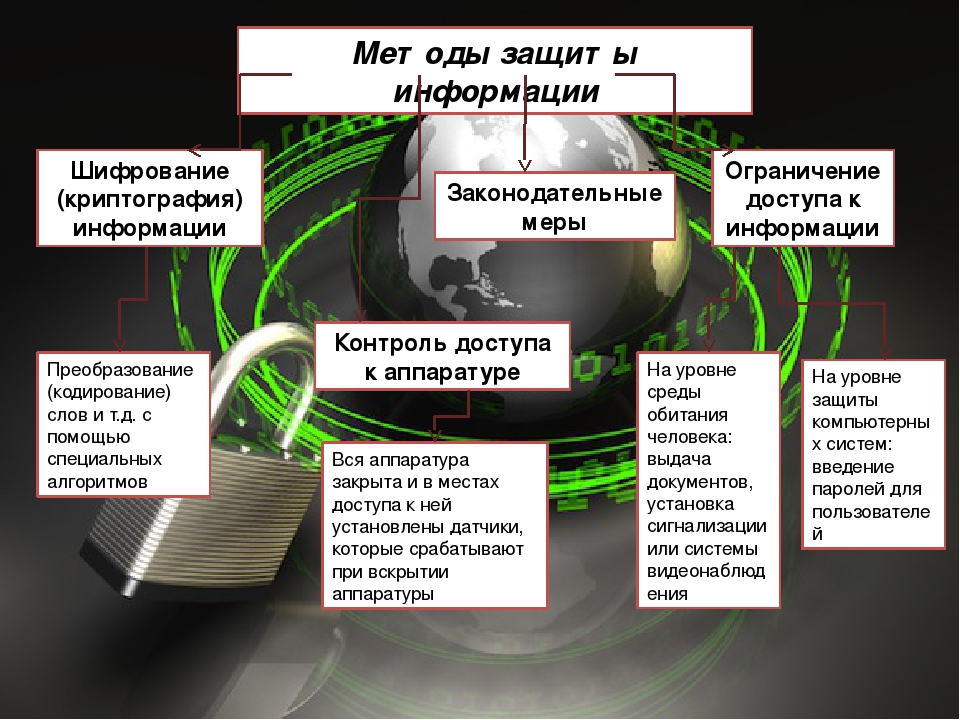

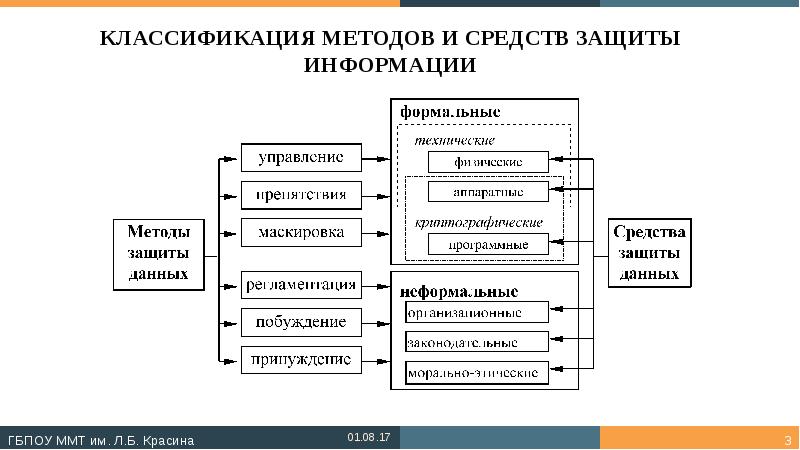

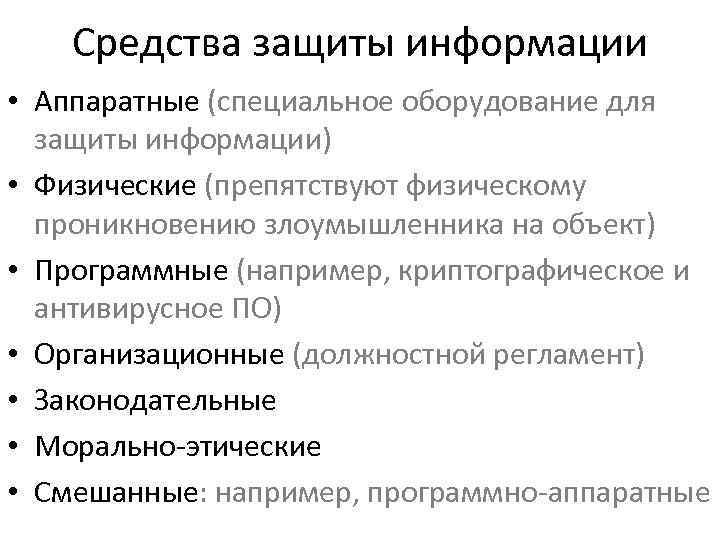

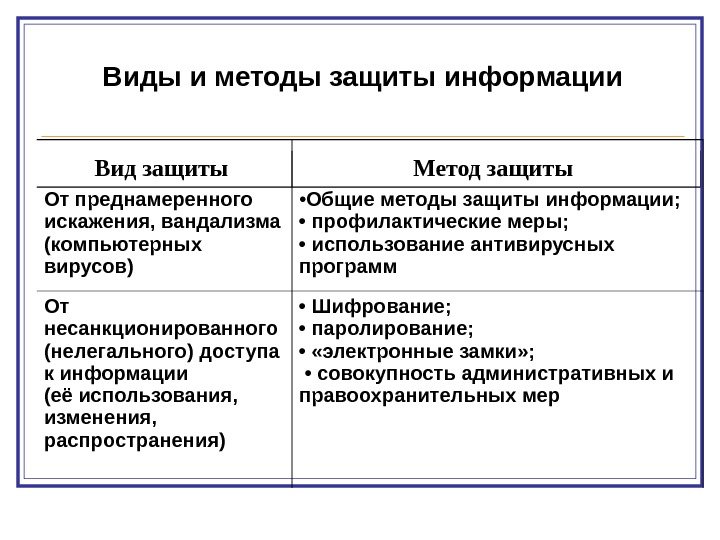

Методы защиты информации

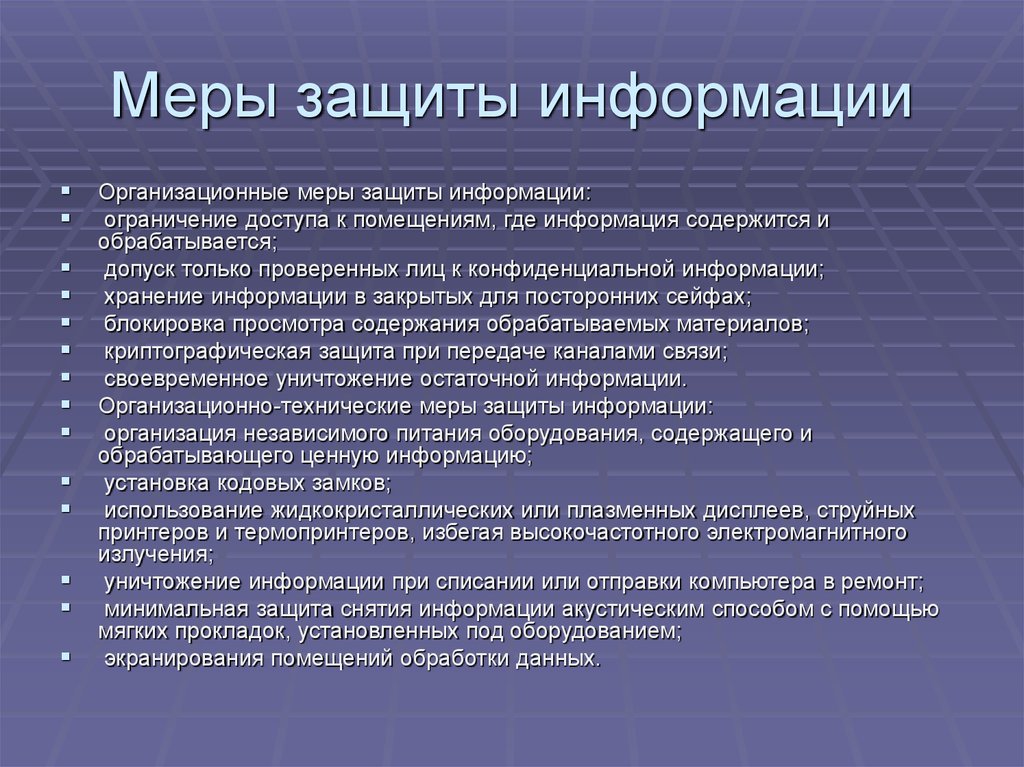

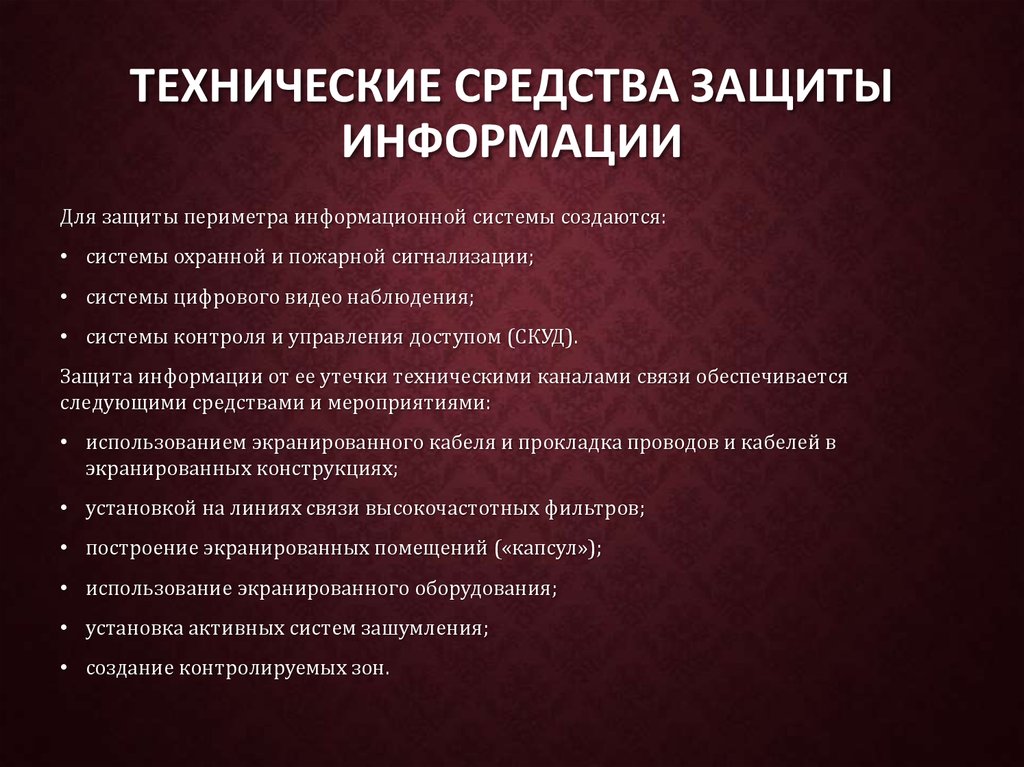

Сегментация сети и ограничение доступа пользователей к чувствительным данным минимизируют риски утечек и повышают контроль над информацией.

Криптографические методы защиты информации

Физическая безопасность серверов и рабочих станций также имеет большое значение, так как доступ к данным можно ограничить не только цифровыми, но и физическими средствами.

Этапы развития систем защиты информации и практические подходы к их применению

Резервное копирование данных является необходимым для предотвращения потери информации в случае сбоя системы или атаки.

Методы защиты информации I АГБК

Обучение сотрудников основам безопасности и осведомленности о возможных угрозах помогает предотвратить случайные ошибки и улучшает защиту данных в организации.

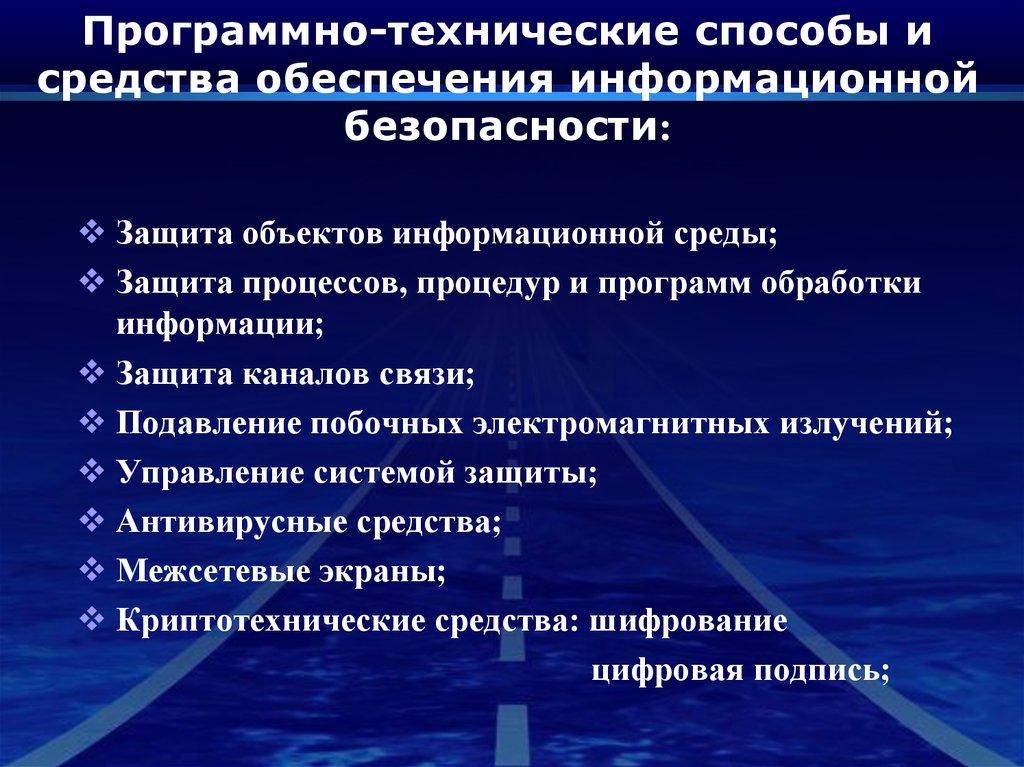

Информационная безопасность и методы защиты информации

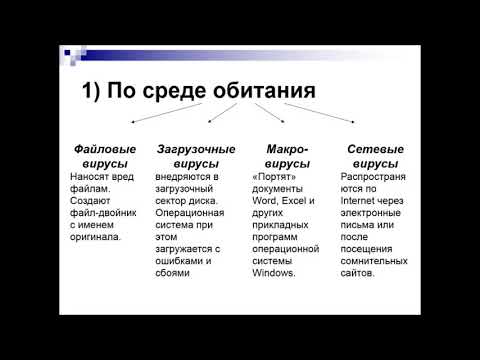

Использование антивирусных программ и брандмауэров предотвращает проникновение вредоносных программ и защищает устройства от внешних угроз.

ИДЕНТИФИКАЦИЯ .ОТВЕТЫ НА ВАШИ ВОПРОСЫ 19.12.2024

Мониторинг и анализ активности в сети позволяют быстро выявлять аномалии и подозрительную деятельность, что помогает оперативно реагировать на угрозы.

Методы защиты информации

Регулярные проверки безопасности и аудиты позволяют выявить слабые места в системе защиты и вовремя принять меры для устранения уязвимостей.

\