Как эффективно применять симметричные алгоритмы шифрования для защиты данных

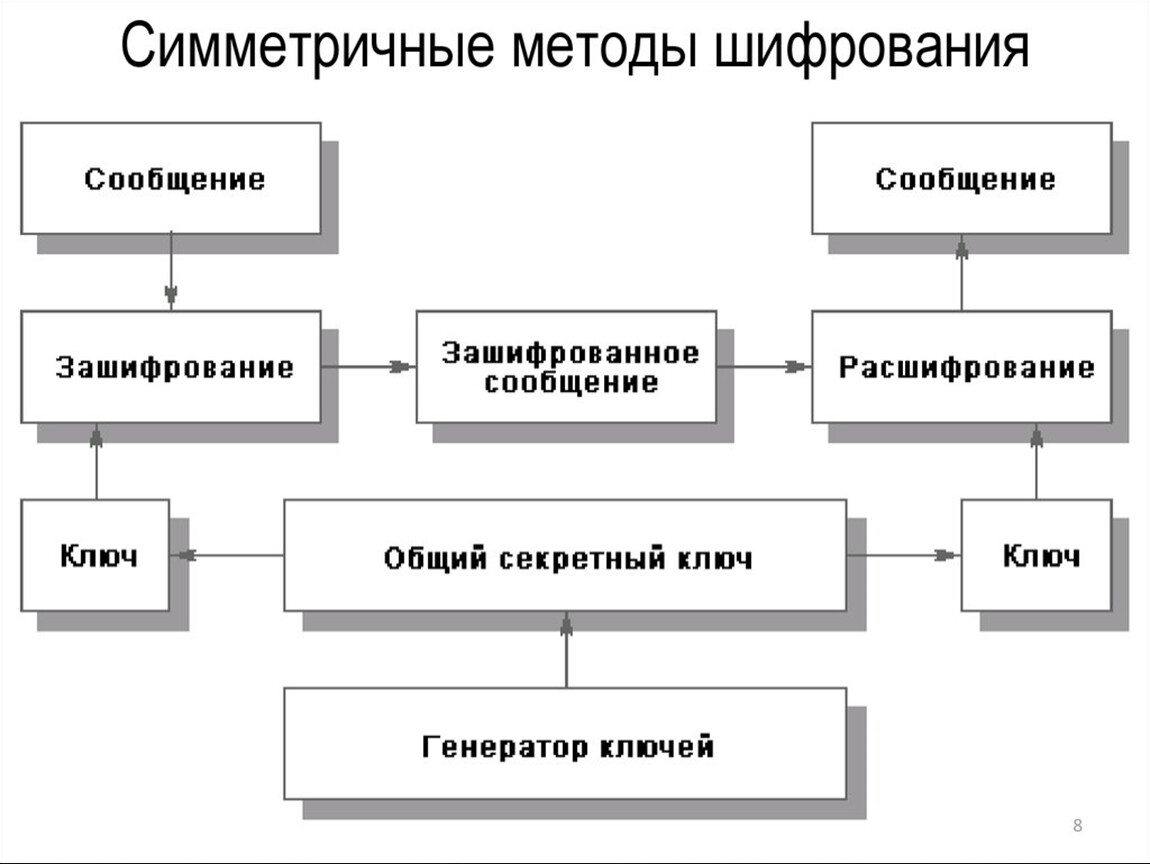

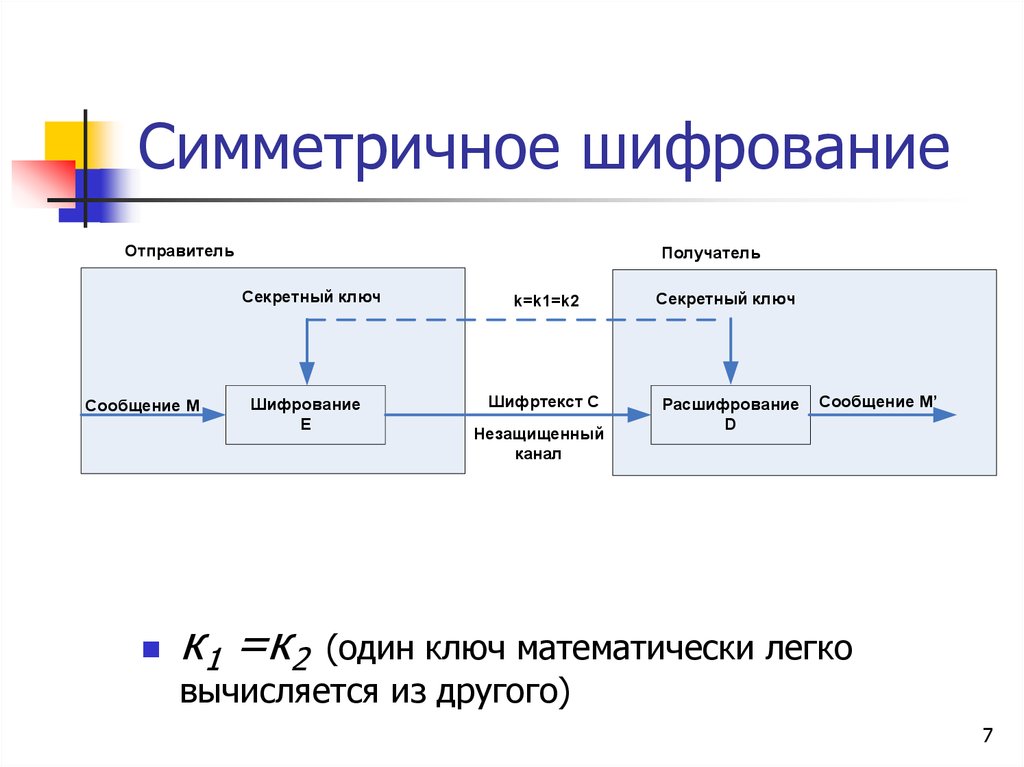

Симметричные алгоритмы шифрования играют ключевую роль в обеспечении безопасности данных в различных цифровых системах. Они обеспечивают высокую скорость и эффективность защиты, но важно правильно выбрать алгоритм и следовать рекомендациям по его применению для минимизации рисков. На этой странице представлены советы и лучшие практики для работы с симметричными алгоритмами шифрования.

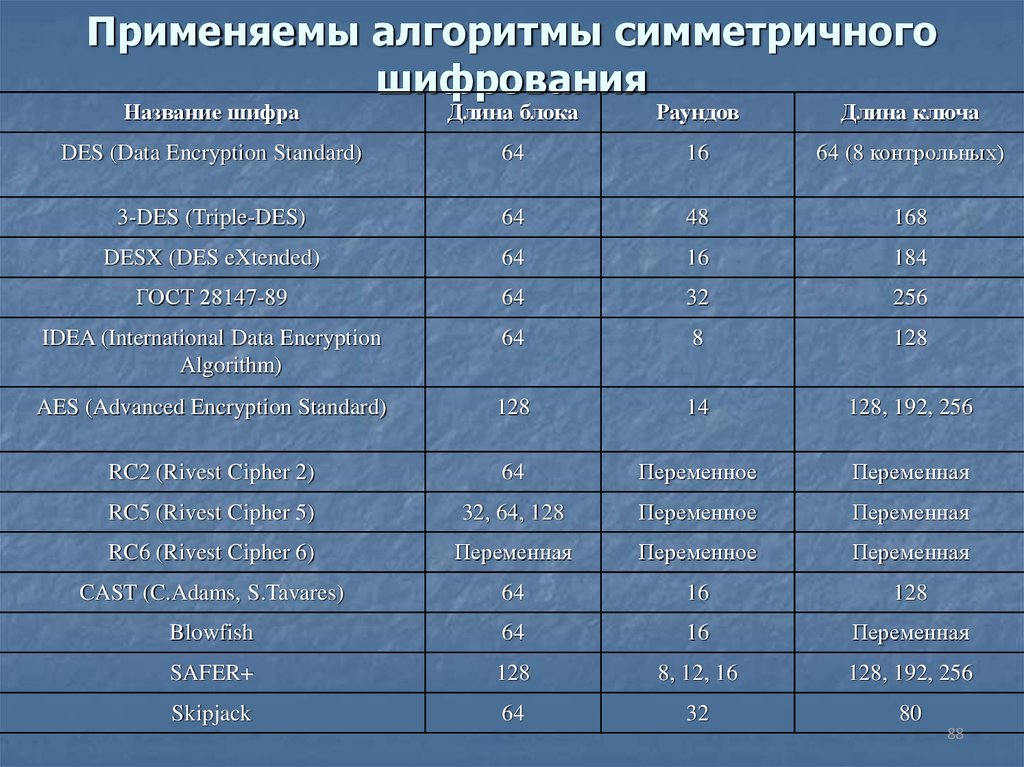

Перед выбором симметричного алгоритма убедитесь в его актуальности и устойчивости к современным криптографическим атакам.

Асимметричное шифрование - Криптография

Используйте длинные ключи для повышения безопасности: чем длиннее ключ, тем сложнее расшифровать сообщение.

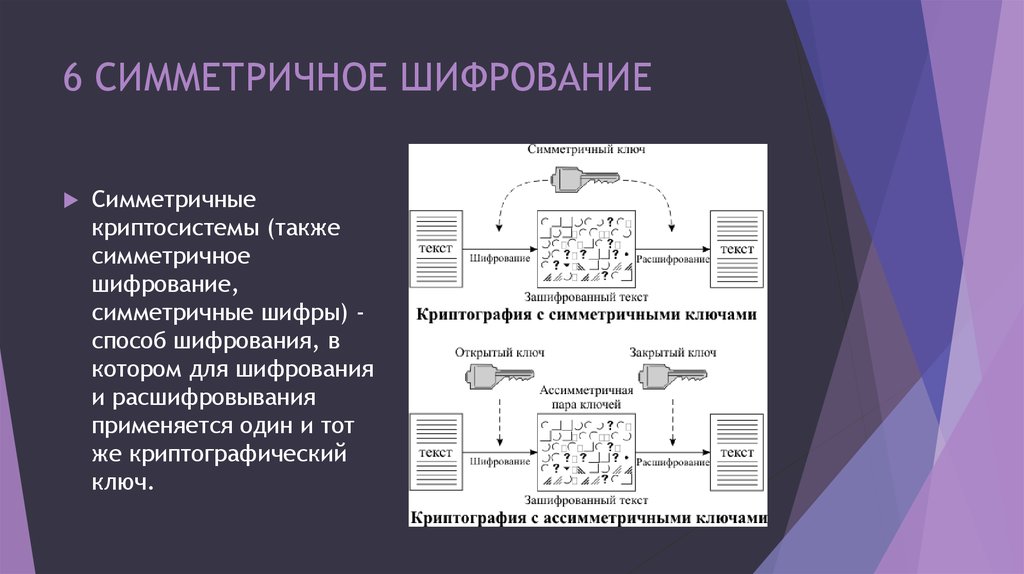

Симметричное шифрование Асимметричное шифрование Хэш

Регулярно меняйте ключи шифрования, чтобы снизить риски при возможном компрометации безопасности.

Симметричные шифры. Часть 1

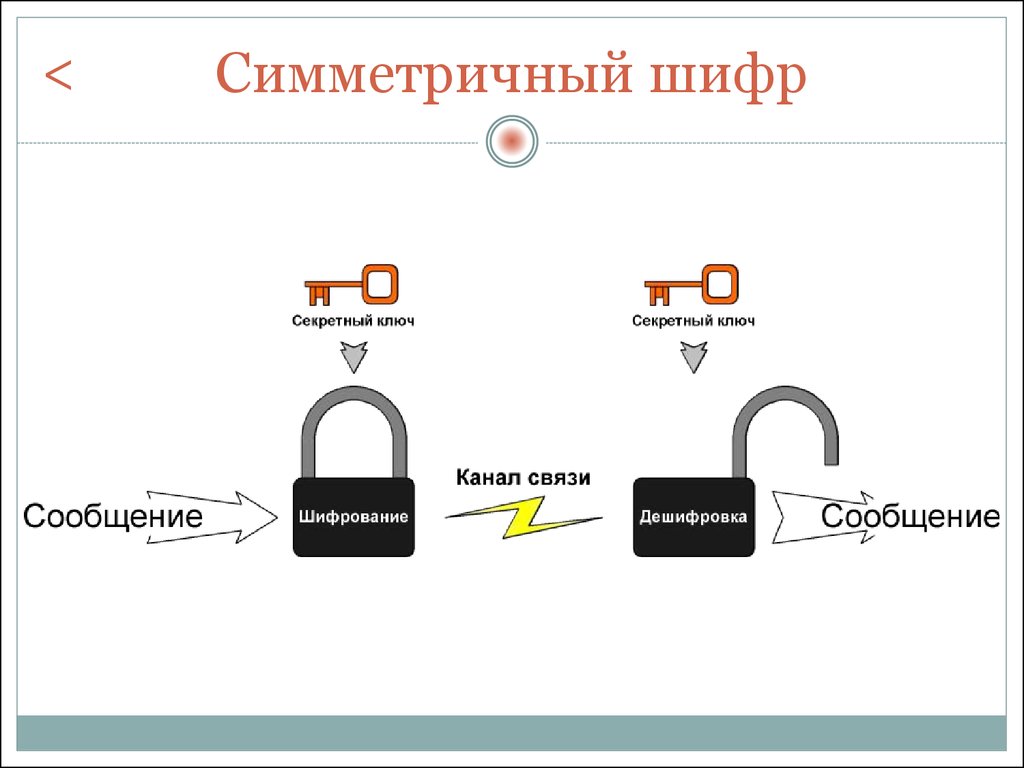

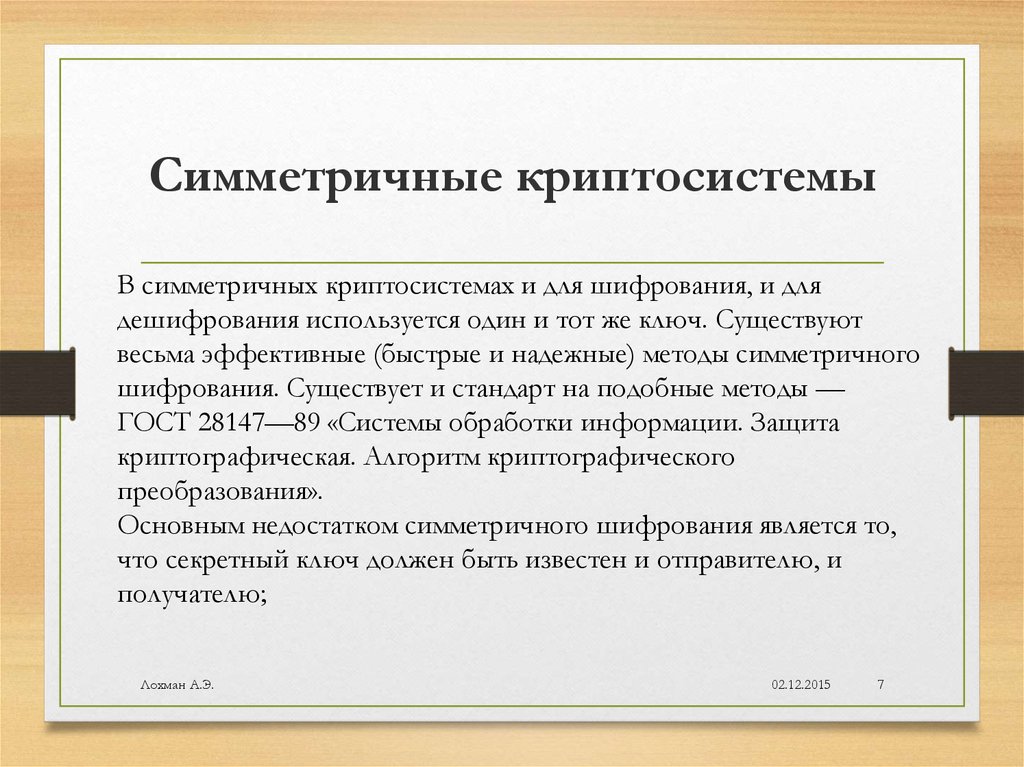

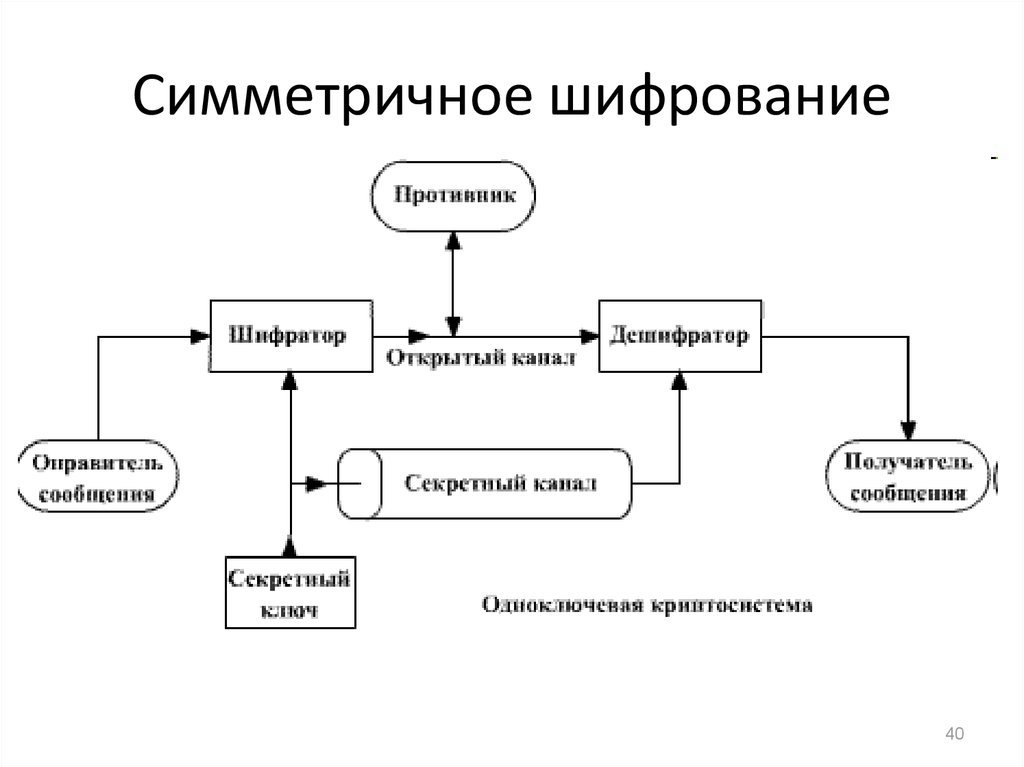

При использовании симметричных алгоритмов убедитесь в безопасности канала передачи данных для предотвращения перехвата ключей.

Как работает симметричное шифрование? Хеширование паролей и примеры атак

Не используйте старые или уязвимые алгоритмы, такие как DES или 3DES; предпочтение стоит отдавать AES.

Симметричное шифрование

Храните ключи шифрования в защищенных хранилищах, таких как аппаратные модули безопасности (HSM), чтобы предотвратить их утечку.

Основы Шифрования за 5 минут - Asymmetric Cryptography - #ityoutubersru

Применяйте методы аутентификации для проверки целостности и подлинности данных в процессе шифрования.

КАК РАБОТАЕТ ШИФРОВАНИЕ? С НУЛЯ ЗА ЧАС

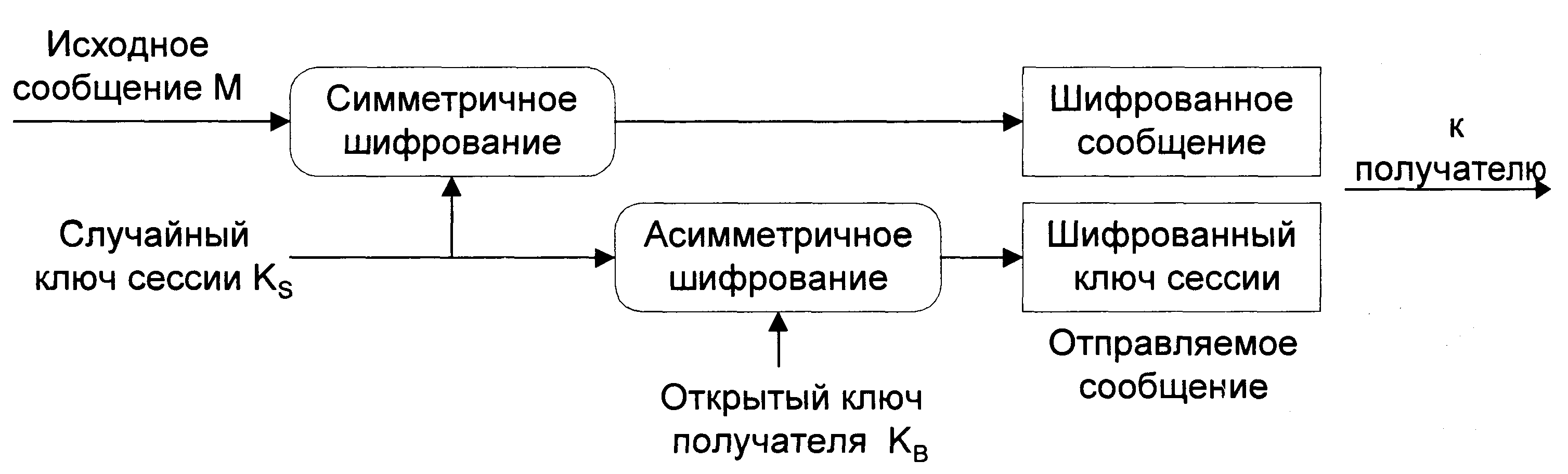

Рассмотрите возможность использования комбинированных подходов, включая симметричное шифрование в сочетании с асимметричным для повышения общей безопасности.

[secsem][seccourse] Симметричные шифры.

Убедитесь, что алгоритм шифрования соответствует требованиям законодательства в области защиты данных в вашей стране.

Следите за новыми уязвимостями в алгоритмах шифрования и обновляйте свои системы в случае обнаружения проблем безопасности.

Блочные симметричные алгоритмы шифрования