Основные источники угроз и методы защиты информации

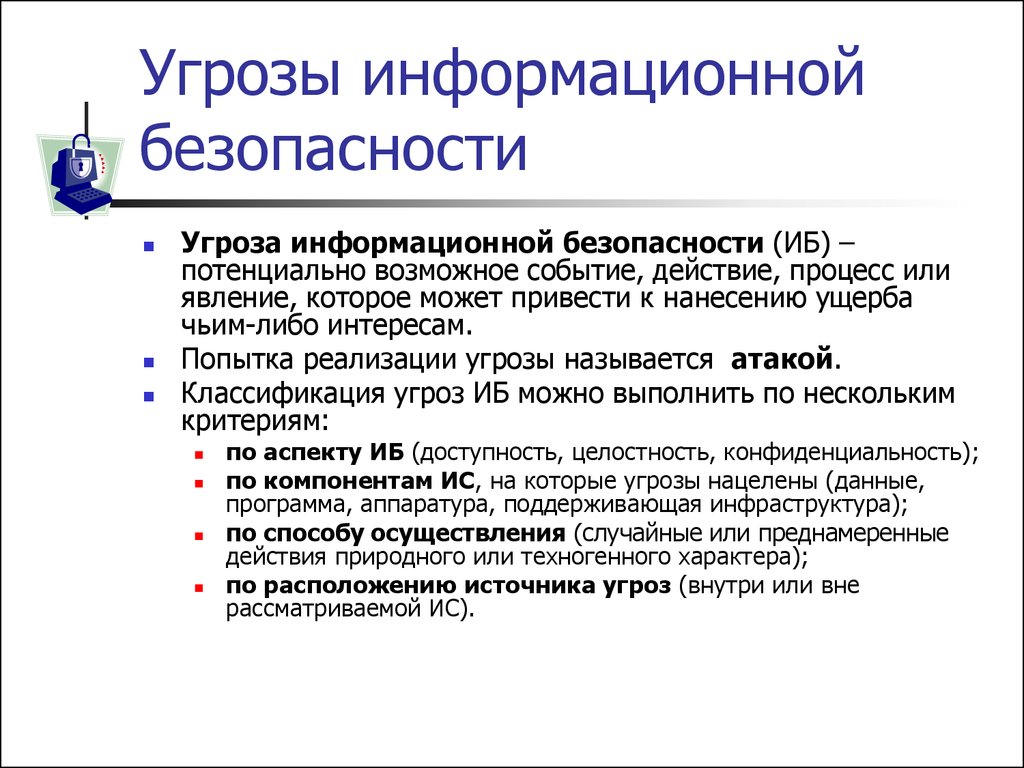

Угрозы информационной безопасности могут возникать из разных источников: от кибератак и вредоносных программ до человеческих ошибок. Важно знать их природу и применять эффективные меры защиты для сохранности ваших данных.

Регулярно обновляйте операционную систему и программное обеспечение для защиты от уязвимостей.

Угрозы информационной безопасности: ландшафт 2023/24 - Сергей Голованов

Используйте сложные и уникальные пароли для всех учетных записей.

Межблогерский вебинар. Моделирование угроз ИБ

Активируйте двухфакторную аутентификацию для повышения безопасности учетных записей.

Какие бывают виды сетевых атак?

Не открывайте подозрительные ссылки и вложения в электронных письмах.

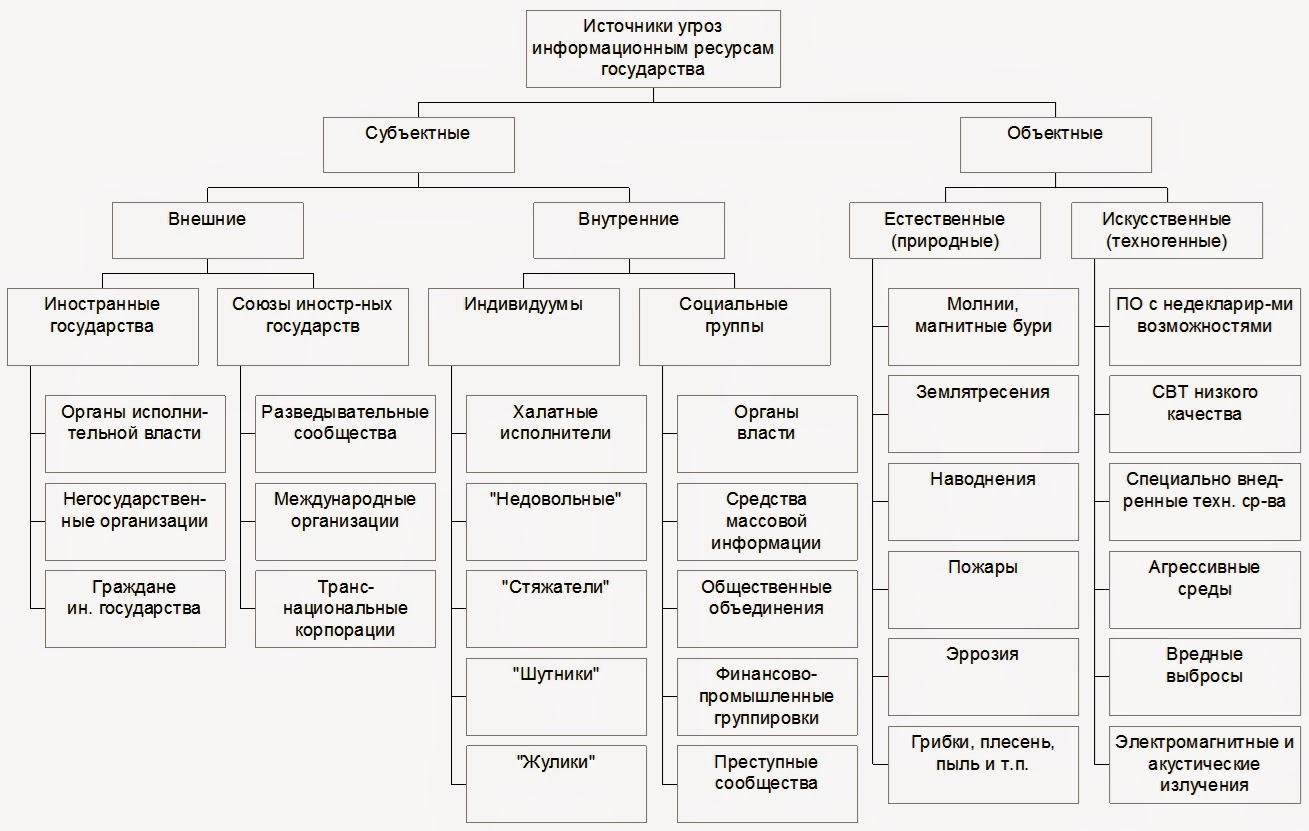

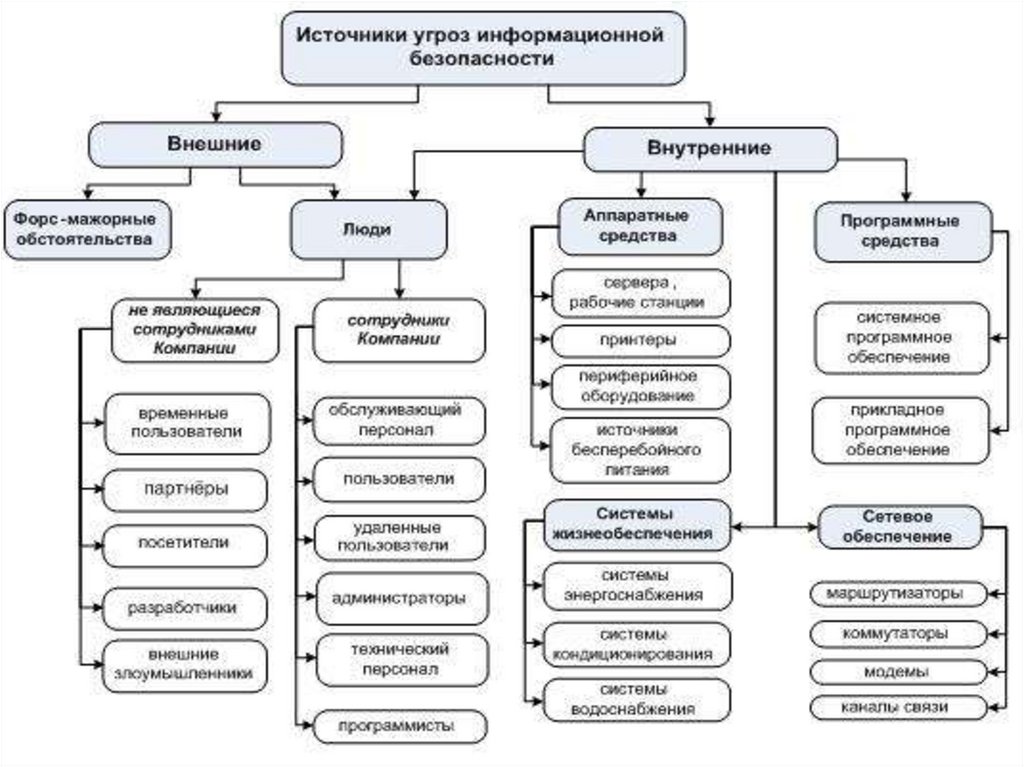

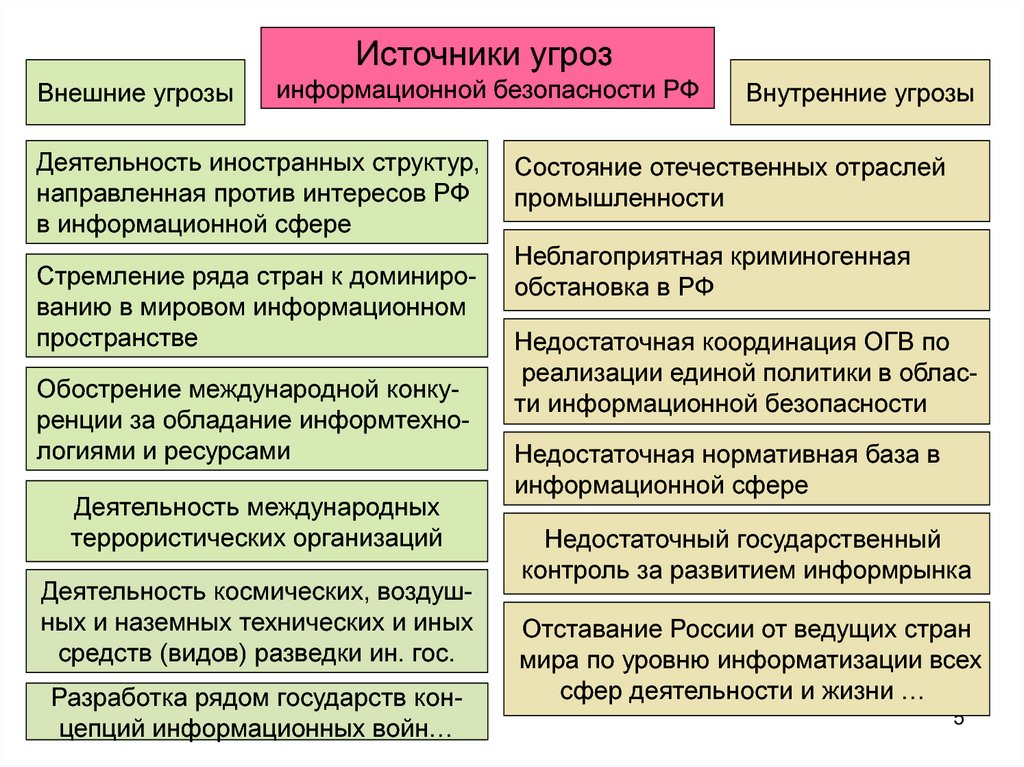

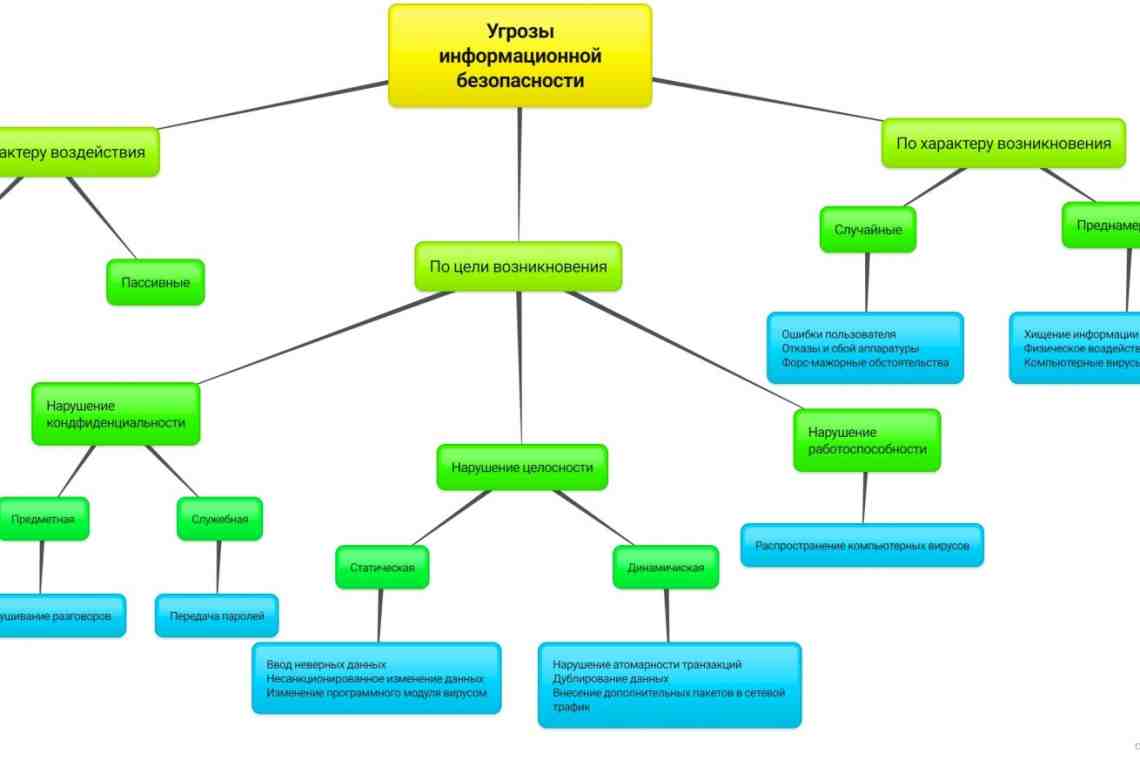

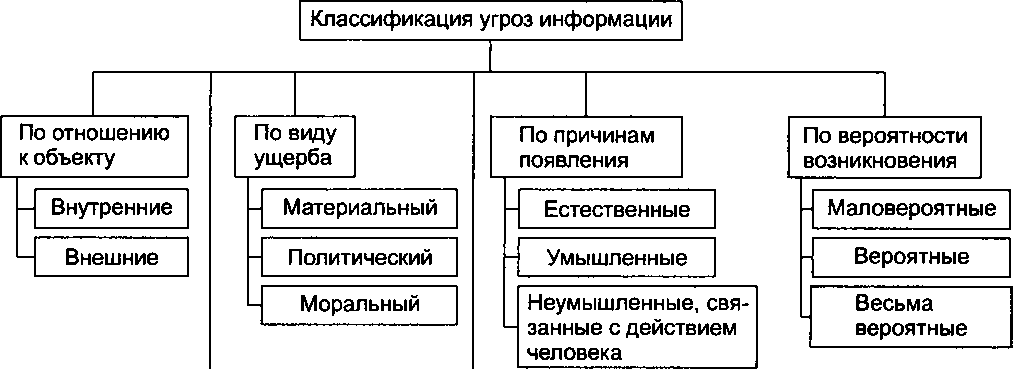

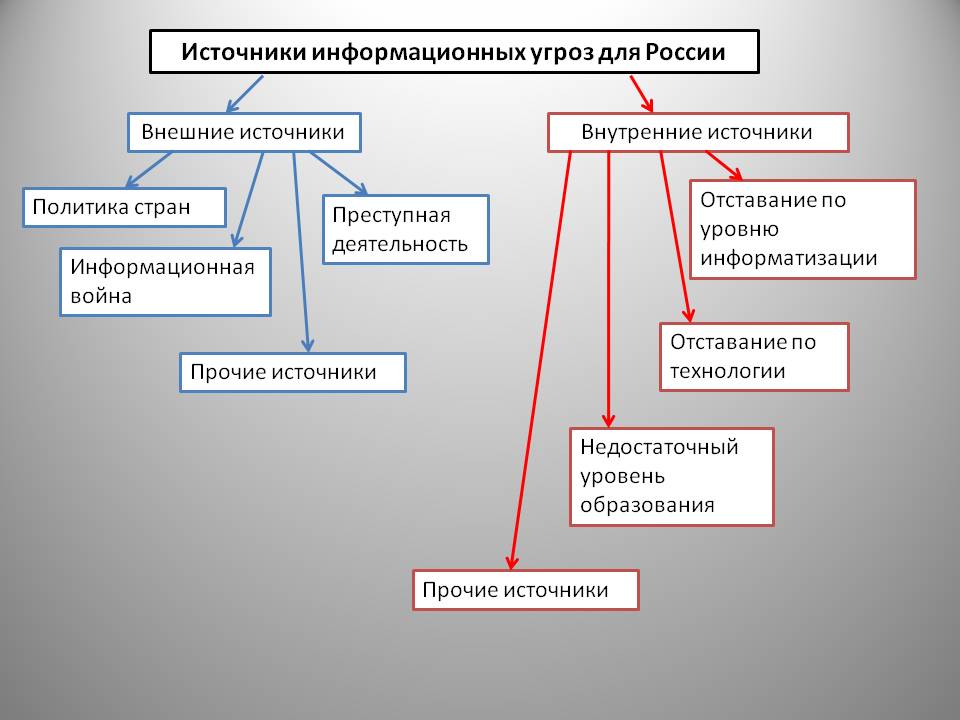

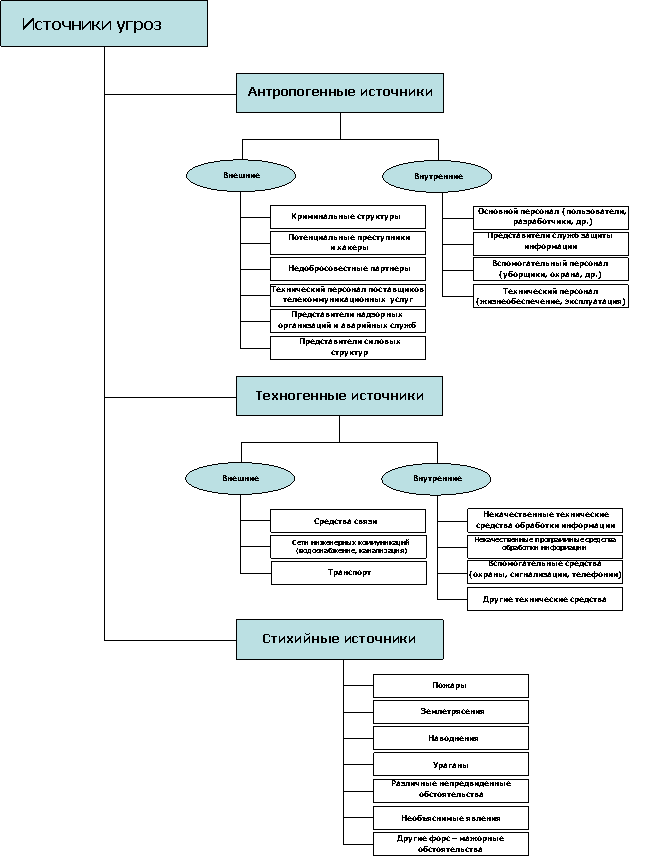

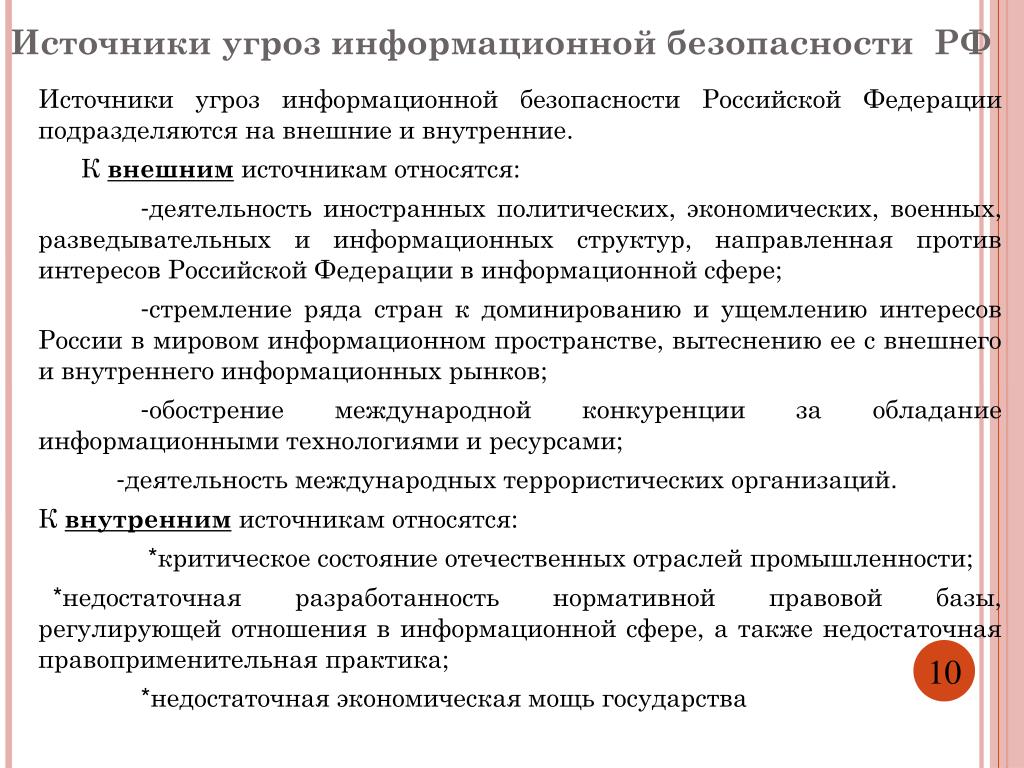

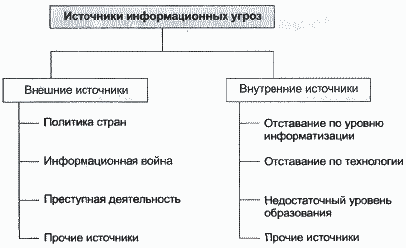

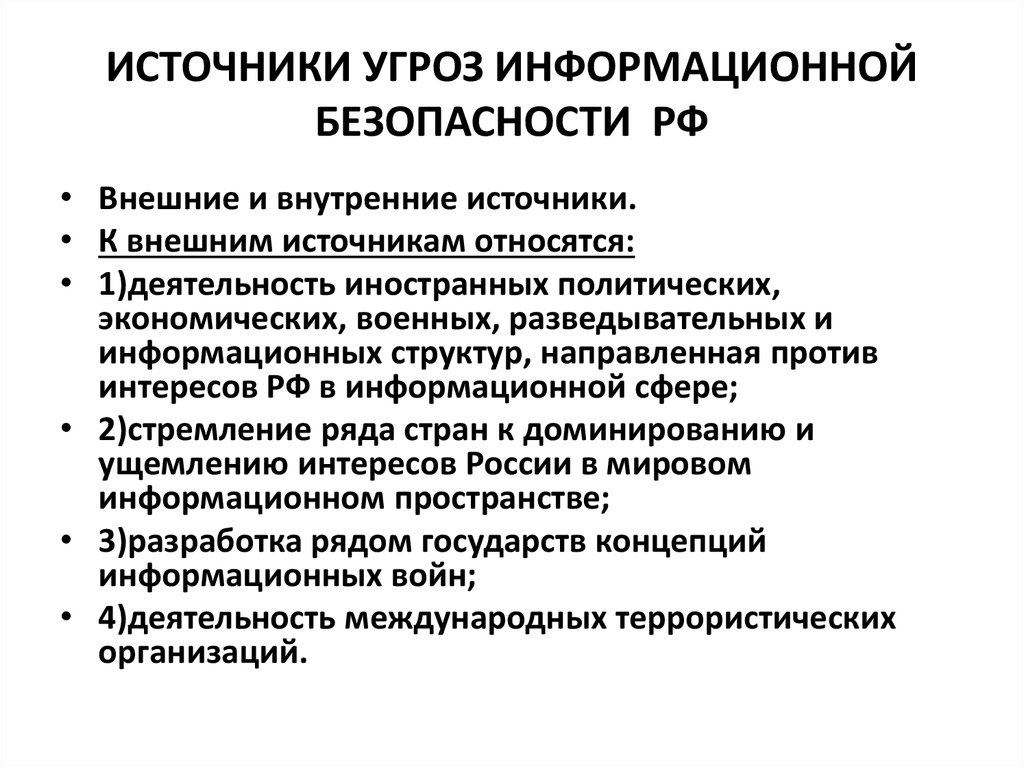

Источники угроз безопасности информации

Установите надежное антивирусное программное обеспечение и регулярно проверяйте систему.

Идентификация угроз безопасности информации и их источников

Ограничьте доступ к конфиденциальным данным для сотрудников без необходимости.

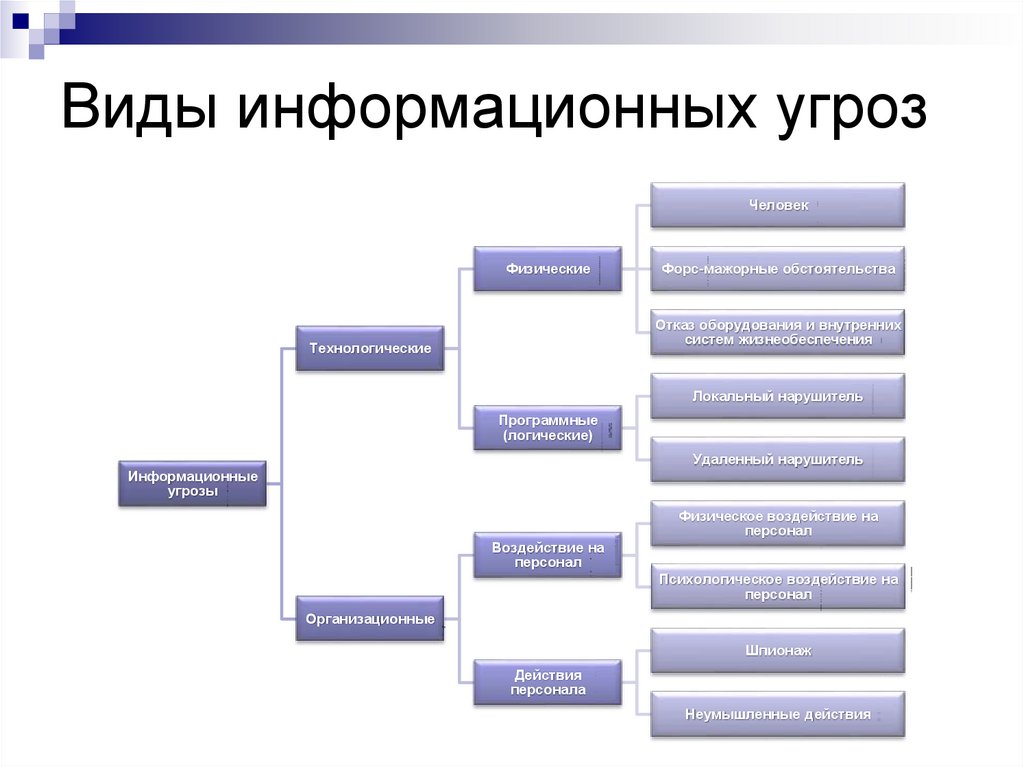

ВИДЫ И ИСТОЧНИКИ УГРОЗ ИБ

Создавайте резервные копии важных данных и храните их в защищенном месте.

Угрозы информационной безопасности (Часть 1)

Обучайте сотрудников основам кибербезопасности и правилам поведения в сети.

Моделирование угроз информационной безопасности в информационных системах - Александр Осипов RAD COP

Используйте шифрование для защиты передаваемых данных.

Лекция \

Регулярно проводите аудит системы на предмет уязвимостей.

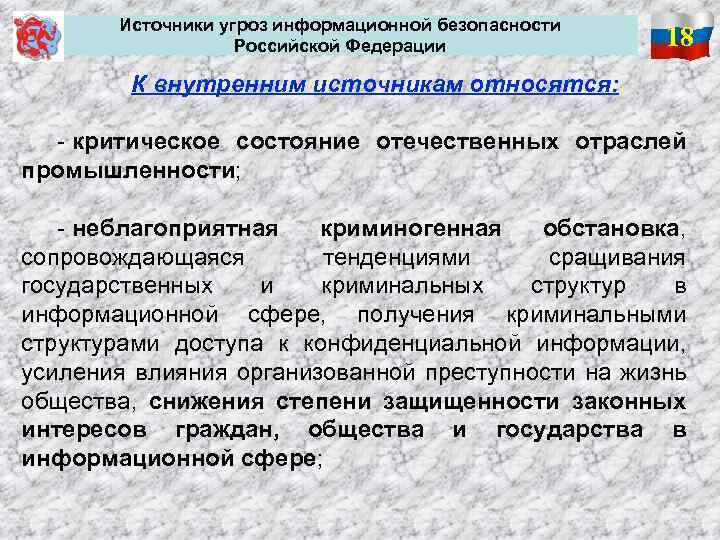

3.2. Источники угроз информационной безопасности